Cómo instalar el editor web colaborativo Etherpad en AlmaLinux 8

Etherpad es una aplicación de edición basada en web, gratuita y de código abierto, que te permite editar un documento a través del navegador web. Es muy similar a un editor multijugador que te ayuda a escribir artículos, comunicados de prensa, listas de tareas, etc., junto con tus amigos, compañeros de estudios o colegas, todos trabajando en el mismo documento al mismo tiempo. Ofrece un conjunto de plugins para personalizar la instancia de Etherpad según tus necesidades.

Este post te mostrará cómo instalar Etherpad con Nginx y Let’s Encrypt SSL en Alma Linux 8.

Requisitos previos

- Un servidor que ejecute Alma Linux 8.

- Un nombre de dominio válido apuntado con la IP de tu servidor.

- Una contraseña de root configurada en tu servidor.

Instalar y configurar la base de datos MariaDB

Etherpad utiliza MariaDB como base de datos. Así que el servidor de base de datos MariaDB debe estar instalado en tu servidor. Puedes instalar el servidor MariaDB ejecutando el siguiente comando:

dnf install mariadb-server -y

Una vez instalado MariaDB, inicia y habilita el servicio MariaDB con el siguiente comando:

systemctl start mariadb systemctl enable mariadb

A continuación, asegura la instalación de MariaDB y establece la contraseña raíz de MariaDB con el siguiente comando:

mysql_secure_installation

Responde a todas las preguntas como se indica a continuación:

Enter current password for root (enter for none): Switch to unix_socket authentication [Y/n] Y Change the root password? [Y/n] Y Remove anonymous users? [Y/n] Y Disallow root login remotely? [Y/n] Y Remove test database and access to it? [Y/n] Y Reload privilege tables now? [Y/n] Y

Una vez asegurada la MariaDB, inicia sesión en la MariaDB con el siguiente comando:

mysql -u root -p

Una vez iniciada la sesión, crea una base de datos y un usuario con el siguiente comando:

MariaDB [(none)]> CREATE DATABASE etherpad; MariaDB [(none)]> CREATE USER 'etherpad'@'localhost' identified by 'password';

A continuación, concede todos los privilegios a la base de datos Etherpad con el siguiente comando:

MariaDB [(none)]> GRANT CREATE,ALTER,SELECT,INSERT,UPDATE,DELETE on etherpad.* to 'etherpad'@'localhost';

A continuación, vacía los privilegios y sal del intérprete de comandos MariaDB con el siguiente comando:

MariaDB [(none)]> FLUSH PRIVILEGES; MariaDB [(none)]> EXIT;

Una vez que hayas terminado, puedes pasar al siguiente paso.

Instalar Node.js

A continuación, también tendrás que instalar Node.js en tu servidor. Puedes instalarlo utilizando el siguiente comando:

curl -fsSL https://rpm.nodesource.com/setup_16.x | bash - dnf install nodejs -y

A continuación, verifica la instalación de Node.js con el siguiente comando:

node --version

Deberías ver la siguiente salida:

v16.13.1

Instalar Etherpad en Alma Linux 8

En primer lugar, crea un usuario dedicado para Etherpad utilizando el siguiente comando:

adduser --system --home /opt/etherpad --create-home --user-group etherpad

A continuación, instala el paquete Git utilizando el siguiente comando:

dnf install git -y

A continuación, inicia sesión con el usuario Etherpad y descarga la última versión de Etherpad con el siguiente comando:

su - etherpad git clone --branch master git://github.com/ether/etherpad-lite.git

A continuación, cambia el directorio al descargado y ejecuta Etherpad con el siguiente comando:

cd etherpad-lite ./src/bin/run.sh

Si todo va bien, obtendrás la siguiente salida:

[2022-01-07 08:40:10.167] [INFO] APIHandler - Api key file "/opt/etherpad/etherpad-lite/APIKEY.txt" not found. Creating with random contents. [2022-01-07 08:40:10.235] [INFO] server - Installed plugins: [2022-01-07 08:40:10.246] [INFO] console - Report bugs at https://github.com/ether/etherpad-lite/issues [2022-01-07 08:40:10.247] [INFO] console - Your Etherpad version is 1.8.16 (142a47c) [2022-01-07 08:40:11.840] [INFO] http - HTTP server listening for connections [2022-01-07 08:40:11.841] [INFO] console - You can access your Etherpad instance at http://0.0.0.0:9001/ [2022-01-07 08:40:11.841] [WARN] console - Admin username and password not set in settings.json. To access admin please uncomment and edit "users" in settings.json [2022-01-07 08:40:11.841] [WARN] console - Etherpad is running in Development mode. This mode is slower for users and less secure than production mode. You should set the NODE_ENV environment variable to production by using: export NODE_ENV=production [2022-01-07 08:40:11.841] [INFO] server - Etherpad is running

Pulsa CTRL+C para detener el Etherpad. Configuraremos Etherpad para que se ejecute como demonio más adelante.

A continuación, edita el archivo settings.json y define la configuración de la base de datos y del proxy:

nano settings.json

Elimina las siguientes líneas:

"dbType": "dirty",

"dbSettings": {

"filename": "var/dirty.db"

},

A continuación, cambia las siguientes líneas:

"dbType" : "mysql",

"dbSettings" : {

"user": "etherpad",

"host": "localhost",

"port": 3306,

"password": "password",

"database": "etherpad",

"charset": "utf8mb4"

},

"trustProxy": true,

Guarda y cierra el archivo y luego sal del usuario Etherpad con el siguiente comando:

exit

Crear un archivo de servicio Systemd para Etherpad

A continuación, tendrás que crear un archivo de servicio systemd para gestionar el Etherpad. Puedes crearlo utilizando el siguiente comando:

nano /etc/systemd/system/etherpad.service

Añade las siguientes líneas:

[Unit] Description=Etherpad, a collaborative web editor. After=syslog.target network.target [Service] Type=simple User=etherpad Group=etherpad WorkingDirectory=/opt/etherpad Environment=NODE_ENV=production ExecStart=/usr/bin/node --experimental-worker /opt/etherpad/etherpad-lite/node_modules/ep_etherpad-lite/node/server.js Restart=always [Install] WantedBy=multi-user.target

Guarda y cierra el archivo y vuelve a cargar systemd para aplicar los cambios:

systemctl daemon-reload

A continuación, inicia y activa el servicio Etherpad con el siguiente comando:

systemctl enable etherpad --now

Ahora puedes comprobar el estado del Etherpad con el siguiente comando:

systemctl status etherpad

Obtendrás la siguiente salida:

? etherpad.service - Etherpad, a collaborative web editor.

Loaded: loaded (/etc/systemd/system/etherpad.service; enabled; vendor preset: disabled)

Active: active (running) since Fri 2022-01-07 08:42:28 UTC; 5s ago

Main PID: 10174 (node)

Tasks: 13 (limit: 11411)

Memory: 110.4M

CGroup: /system.slice/etherpad.service

??10174 /usr/bin/node --experimental-worker /opt/etherpad/etherpad-lite/node_modules/ep_etherpad-lite/node/server.js

Jan 07 08:42:28 linux node[10174]: [2022-01-07 08:42:28.641] [INFO] settings - Random string used for versioning assets: dacd04e4

Jan 07 08:42:28 linux node[10174]: [2022-01-07 08:42:28.891] [INFO] server - Starting Etherpad...

Jan 07 08:42:28 linux node[10174]: [2022-01-07 08:42:28.967] [INFO] plugins - Running npm to get a list of installed plugins...

Jan 07 08:42:29 linux node[10174]: [2022-01-07 08:42:29.259] [INFO] plugins - npm --version: 6.14.15

Jan 07 08:42:32 linux node[10174]: [2022-01-07 08:42:32.139] [INFO] plugins - Loading plugin ep_etherpad-lite...

Jan 07 08:42:32 linux node[10174]: [2022-01-07 08:42:32.141] [INFO] plugins - Loaded 1 plugins

Jan 07 08:42:32 linux node[10174]: [2022-01-07 08:42:32.793] [INFO] APIHandler - Api key file read from: "/opt/etherpad/etherpad-lite/APIKEY.>

Jan 07 08:42:32 linux node[10174]: [2022-01-07 08:42:32.854] [INFO] server - Installed plugins:

Jan 07 08:42:32 linux node[10174]: [2022-01-07 08:42:32.887] [INFO] console - Report bugs at https://github.com/ether/etherpad-lite/issues

Jan 07 08:42:32 linux node[10174]: [2022-01-07 08:42:32.888] [INFO] console - Your Etherpad version is 1.8.16 (142a47c)

En este punto, Etherpad está iniciado y escucha en el puerto 9001. Puedes comprobarlo con el siguiente comando:

ss -antpl | grep 9001

Obtendrás la siguiente salida:

LISTEN 0 128 0.0.0.0:9001 0.0.0.0:* users:(("node",pid=10174,fd=27))

Una vez que hayas terminado, puedes continuar con el siguiente paso.

Configurar Nginx como proxy inverso para Etherpad

A continuación, tendrás que configurar Nginx como proxy inverso para Etherpad. En primer lugar, instala el paquete Nginx con el siguiente comando:

dnf install nginx -y

Una vez instalado Nginx, inicia y habilita el servicio Nginx con el siguiente comando:

systemctl start nginx systemctl enable nginx

A continuación, crea un archivo de configuración del host virtual Nginx utilizando el siguiente comando:

nano /etc/nginx/conf.d/etherpad.conf

Añade las siguientes líneas:

server {

listen 80;

server_name etherpad.exampledomain.com;

access_log /var/log/nginx/etherpad.access.log;

error_log /var/log/nginx/etherpad.error.log;

location / {

rewrite ^/$ / break;

rewrite ^/locales/(.*) /locales/$1 break;

rewrite ^/locales.json /locales.json break;

rewrite ^/admin(.*) /admin/$1 break;

rewrite ^/p/(.*) /p/$1 break;

rewrite ^/static/(.*) /static/$1 break;

rewrite ^/pluginfw/(.*) /pluginfw/$1 break;

rewrite ^/javascripts/(.*) /javascripts/$1 break;

rewrite ^/socket.io/(.*) /socket.io/$1 break;

rewrite ^/ep/(.*) /ep/$1 break;

rewrite ^/minified/(.*) /minified/$1 break;

rewrite ^/api/(.*) /api/$1 break;

rewrite ^/ro/(.*) /ro/$1 break;

rewrite ^/error/(.*) /error/$1 break;

rewrite ^/jserror(.*) /jserror$1 break;

rewrite ^/redirect(.*) /redirect$1 break;

rewrite /favicon.ico /favicon.ico break;

rewrite /robots.txt /robots.txt break;

rewrite /(.*) /p/$1;

proxy_pass http://127.0.0.1:9001;

proxy_buffering off;

proxy_set_header Host $host;

proxy_pass_header Server;

# proxy headers

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $remote_addr;

proxy_set_header X-Forwarded-Proto $scheme;

proxy_http_version 1.1;

# websocket proxying

proxy_set_header Upgrade $http_upgrade;

proxy_set_header Connection $connection_upgrade;

}

}

map $http_upgrade $connection_upgrade {

default upgrade;

'' close;

}

Guarda y cierra el archivo y, a continuación, comprueba si Nginx tiene algún error de sintaxis:

nginx -t

Obtendrás la siguiente salida:

nginx: the configuration file /etc/nginx/nginx.conf syntax is ok nginx: configuration file /etc/nginx/nginx.conf test is successful

Por último, reinicia el Nginx para aplicar los cambios de configuración:

systemctl restart nginx

Ahora puedes verificar el estado de Nginx utilizando el siguiente comando:

systemctl status nginx

Obtendrás la siguiente salida:

? nginx.service - The nginx HTTP and reverse proxy server

Loaded: loaded (/usr/lib/systemd/system/nginx.service; disabled; vendor preset: disabled)

Drop-In: /usr/lib/systemd/system/nginx.service.d

??php-fpm.conf

Active: active (running) since Fri 2022-01-07 08:58:36 UTC; 6s ago

Process: 10238 ExecStart=/usr/sbin/nginx (code=exited, status=0/SUCCESS)

Process: 10236 ExecStartPre=/usr/sbin/nginx -t (code=exited, status=0/SUCCESS)

Process: 10234 ExecStartPre=/usr/bin/rm -f /run/nginx.pid (code=exited, status=0/SUCCESS)

Main PID: 10240 (nginx)

Tasks: 2 (limit: 11411)

Memory: 3.7M

CGroup: /system.slice/nginx.service

??10240 nginx: master process /usr/sbin/nginx

??10241 nginx: worker process

Jan 07 08:58:36 linux systemd[1]: nginx.service: Succeeded.

Jan 07 08:58:36 linux systemd[1]: Stopped The nginx HTTP and reverse proxy server.

Jan 07 08:58:36 linux systemd[1]: Starting The nginx HTTP and reverse proxy server...

Jan 07 08:58:36 linux nginx[10236]: nginx: the configuration file /etc/nginx/nginx.conf syntax is ok

Jan 07 08:58:36 linux nginx[10236]: nginx: configuration file /etc/nginx/nginx.conf test is successful

Jan 07 08:58:36 linux systemd[1]: nginx.service: Failed to parse PID from file /run/nginx.pid: Invalid argument

Jan 07 08:58:36 linux systemd[1]: Started The nginx HTTP and reverse proxy server.

Configurar el cortafuegos para Etherpad

A continuación, tendrás que permitir los puertos 80 y 443 a través del cortafuegos firewalld. Puedes permitirlos con el siguiente comando:

firewall-cmd --zone=public --permanent --add-service=http firewall-cmd --zone=public --permanent --add-service=https

A continuación, recarga el firewalld para aplicar los cambios:

firewall-cmd --reload

Accede a la interfaz web de Etherpad

Ahora, abre tu navegador web y accede a la interfaz web de Etherpad utilizando la URL http://etherpad.exampledomain.com. Deberías ver la siguiente pantalla:

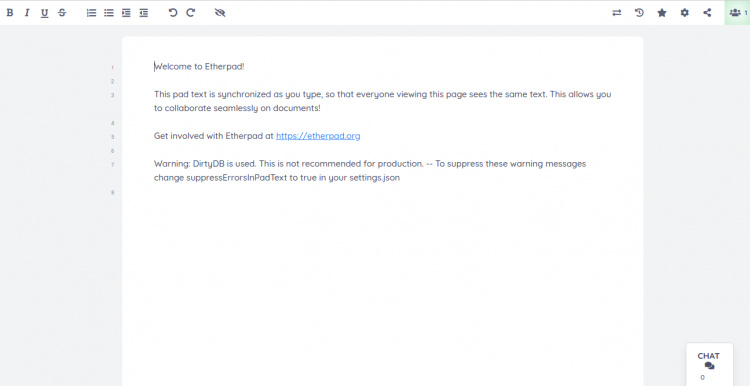

Proporciona el nombre de tu pad y pulsa el botón Aceptar. Deberías ver la página de Etherpad en la siguiente pantalla:

Proteger Etherpad con Let’s Encrypt SSL

Para asegurar el Etherpad con Let’s Encrypt SSL, debes instalar el cliente Certbot en tu sistema. Puedes instalarlo con el siguiente comando:

dnf install epel-release -y dnf install certbot -y

A continuación, ejecuta el siguiente comando para descargar e instalar Let’s Encrypt SSL para tu sitio web Etherpad:

certbot --nginx -d etherpad.exampledomain.com

Se te pedirá que proporciones tu correo electrónico válido y que aceptes las condiciones del servicio, como se muestra a continuación:

Saving debug log to /var/log/letsencrypt/letsencrypt.log Plugins selected: Authenticator nginx, Installer nginx Enter email address (used for urgent renewal and security notices) (Enter 'c' to cancel): [email protected] - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - Please read the Terms of Service at https://letsencrypt.org/documents/LE-SA-v1.2-November-15-2017.pdf. You must agree in order to register with the ACME server at https://acme-v02.api.letsencrypt.org/directory - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - (A)gree/(C)ancel: A - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - Would you be willing to share your email address with the Electronic Frontier Foundation, a founding partner of the Let's Encrypt project and the non-profit organization that develops Certbot? We'd like to send you email about our work encrypting the web, EFF news, campaigns, and ways to support digital freedom. - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - (Y)es/(N)o: Y Obtaining a new certificate Performing the following challenges: http-01 challenge for etherpad.exampledomain.com Waiting for verification... Cleaning up challenges Deploying Certificate to VirtualHost /etc/nginx/conf.d/etherpad.conf

A continuación, selecciona si deseas o no redirigir el tráfico HTTP a HTTPS:

Please choose whether or not to redirect HTTP traffic to HTTPS, removing HTTP access. - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - 1: No redirect - Make no further changes to the webserver configuration. 2: Redirect - Make all requests redirect to secure HTTPS access. Choose this for new sites, or if you're confident your site works on HTTPS. You can undo this change by editing your web server's configuration. - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - Select the appropriate number [1-2] then [enter] (press 'c' to cancel): 2

Escribe 2 y pulsa intro para iniciar el proceso. Una vez instalado el certificado, deberías ver la siguiente salida:

Redirecting all traffic on port 80 to ssl in /etc/nginx/conf.d/etherpad.conf - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - Congratulations! You have successfully enabled https://etherpad.exampledomain.com You should test your configuration at: https://www.ssllabs.com/ssltest/analyze.html?d=etherpad.exampledomain.com - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - IMPORTANT NOTES: - Congratulations! Your certificate and chain have been saved at: /etc/letsencrypt/live/etherpad.exampledomain.com/fullchain.pem Your key file has been saved at: /etc/letsencrypt/live/etherpad.exampledomain.com/privkey.pem Your cert will expire on 2022-04-10. To obtain a new or tweaked version of this certificate in the future, simply run certbot again with the "certonly" option. To non-interactively renew *all* of your certificates, run "certbot renew" - Your account credentials have been saved in your Certbot configuration directory at /etc/letsencrypt. You should make a secure backup of this folder now. This configuration directory will also contain certificates and private keys obtained by Certbot so making regular backups of this folder is ideal. - If you like Certbot, please consider supporting our work by: Donating to ISRG / Let's Encrypt: https://letsencrypt.org/donate Donating to EFF: https://eff.org/donate-le - We were unable to subscribe you the EFF mailing list because your e-mail address appears to be invalid. You can try again later by visiting https://act.eff.org.

Conclusión

¡Enhorabuena! Has instalado correctamente Etherpad con Nginx y Let’s Encrypt SSL en Alma Linux 8. Ahora puedes instalar plugins adicionales para ampliar la funcionalidad de Etherpad. No dudes en preguntarme si tienes alguna duda.