Instalar sysPass Password Manager con Let’s Encrypt SSL gratis en Ubuntu 22.04

sysPass es una herramienta de gestión de contraseñas gratuita, de código abierto y basada en PHP que sirve para guardar tus contraseñas en un lugar seguro. Está basada en web, es segura, fiable y está diseñada para entornos multiusuario. Viene con una interfaz web fácil de usar que ayuda a los usuarios a configurar diferentes opciones como autenticación LDAP, correo, auditoría, copia de seguridad, importación/exportación, etc. sysPass se puede instalar a través de una aplicación web, una aplicación móvil y una extensión del navegador.

En este post, te mostraremos cómo instalar el gestor de contraseñas sysPass en Ubuntu 22.04.

Requisitos previos

- Un servidor con Ubuntu 22.04.

- Un nombre de dominio válido apuntado con la IP de tu servidor.

- Una contraseña de root configurada en el servidor.

Instalar Apache, MariaDB y PHP

Antes de empezar, tendrás que instalar el servidor web Apache, el servidor de bases de datos MariaDB, PHP y otras extensiones de PHP en tu servidor. En primer lugar, instala el servidor Apache y MariaDB utilizando el siguiente comando:

apt-get install apache2 mariadb-server -y

Por defecto, Ubuntu 22.04 viene con la versión PHP 8.1, pero sysPass no soporta la versión PHP 8.1. Así que tendrás que instalar la versión PHP 7.4 con otras extensiones en tu servidor.

Primero, instala todas las dependencias necesarias con el siguiente comando:

apt install software-properties-common ca-certificates lsb-release apt-transport-https

A continuación, añade el repositorio PHP con el siguiente comando:

add-apt-repository ppa:ondrej/php

Una vez añadido el repositorio PHP, ejecuta el siguiente comando para instalar PHP 7.4 con todas las extensiones necesarias:

apt install libapache2-mod-php7.4 php7.4 php7.4-mysqli php7.4-pdo php7.4 php7.4-cgi php7.4-cli php7.4-common php7.4-gd php7.4-json php7.4-readline php7.4-curl php7.4-intl php7.4-ldap php7.4-xml php7.4-mbstring git -y

Una vez instalados todos los paquetes, edita el archivo php.ini y realiza algunos cambios:

nano /etc/php/7.4/apache2/php.ini

Cambia los siguientes ajustes:

post_max_size = 100M upload_max_filesize = 100M max_execution_time = 7200 memory_limit = 512M date.timezone = UTC

Guarda y cierra el archivo cuando hayas terminado. A continuación, reinicia el servicio Apache para aplicar los cambios de configuración:

systemctl restart apache2

Configurar MariaDB para sysPass

Por defecto, la instalación de MariaDB no está protegida. Así que primero tendrás que asegurarla. Puedes asegurarla utilizando el siguiente comando:

mysql_secure_installation

Responde a todas las preguntas como se muestra a continuación para establecer una contraseña de root de MariaDB y asegurar la instalación:

Enter current password for root (enter for none): Switch to unix_socket authentication [Y/n] Y Change the root password? [Y/n] Y New password: Re-enter new password: Remove anonymous users? [Y/n] Y Disallow root login remotely? [Y/n] Y Remove test database and access to it? [Y/n] Y Reload privilege tables now? [Y/n] Y

Una vez que hayas terminado, inicia sesión en la interfaz de MariaDB con el siguiente comando:

mysql -u root -p

Se te pedirá que proporciones una contraseña raíz de MariaDB. Una vez que hayas iniciado sesión, crea una base de datos y un usuario con el siguiente comando:

MariaDB [(none)]> create database syspassdb; MariaDB [(none)]> grant all privileges on syspassdb.* to syspassuser@localhost identified by "password";

A continuación, vacía los privilegios y sal del intérprete de comandos de MariaDB con el siguiente comando:

MariaDB [(none)]> flush privileges; MariaDB [(none)]> exit;

En este punto, tu base de datos MariaDB y el usuario están listos para sysPass. Ya puedes pasar al siguiente paso.

Instalar sysPass

En primer lugar, descarga la última versión de sysPass del repositorio Git utilizando el siguiente comando:

git clone https://github.com/nuxsmin/sysPass.git

Tras descargar sysPass, mueve el directorio descargado al directorio raíz web de Apache:

mv sysPass /var/www/html/syspass

A continuación, asigna la propiedad adecuada al directorio syspass con el siguiente comando:

chown -R www-data:www-data /var/www/html/syspass

A continuación, asigna los permisos adecuados a los demás directorios:

chmod 750 /var/www/html/syspass/app/{config,backup}

A continuación, tendrás que instalar Composer en tu sistema.

En primer lugar, crea un script de instalación de Composer con el siguiente comando:

nano /var/www/html/syspass/install-composer.sh

Añade las siguientes líneas:

#!/bin/sh

EXPECTED_SIGNATURE="$(wget -q -O - https://composer.github.io/installer.sig)"

php -r "copy('https://getcomposer.org/installer', 'composer-setup.php');"

ACTUAL_SIGNATURE="$(php -r "echo hash_file('sha384', 'composer-setup.php');")"

if [ "$EXPECTED_SIGNATURE" != "$ACTUAL_SIGNATURE" ]

then

>&2 echo 'ERROR: Invalid installer signature'

rm composer-setup.php

exit 1

fi

php composer-setup.php --quiet

RESULT=$?

rm composer-setup.php

exit $RESULT

Guarda y cierra el archivo, luego ejecuta el script de instalación de Composer con el siguiente comando:

cd /var/www/html/syspass/ sh install-composer.sh

Una vez instalado Composer, ejecuta el siguiente comando para instalar todas las dependencias PHP necesarias:

php composer.phar install --no-dev

Una vez instaladas todas las dependencias, puedes pasar al siguiente paso.

Configurar Apache para sysPass

A continuación, tendrás que crear un archivo de configuración de host virtual Apache para alojar sysPass en la web. Puedes crearlo utilizando el siguiente comando:

nano /etc/apache2/sites-available/syspass.conf

Añade las siguientes líneas:

<VirtualHost *:80> ServerAdmin [email protected] DocumentRoot "/var/www/html/syspass" ServerName syspass.example.com <Directory "/var/www/html/syspass/"> Options MultiViews FollowSymlinks AllowOverride All Order allow,deny Allow from all </Directory> TransferLog /var/log/apache2/syspass_access.log ErrorLog /var/log/apache2/syspass_error.log </VirtualHost>

Guarda y cierra el archivo cuando hayas terminado y, a continuación, activa el host virtual de Apache con el siguiente comando:

a2ensite syspass

A continuación, reinicia el servicio Apache para aplicar los cambios:

systemctl restart apache2

También puedes comprobar el estado del servicio Apache utilizando el siguiente comando:

systemctl status apache2

Deberías obtener la siguiente salida:

? apache2.service - The Apache HTTP Server

Loaded: loaded (/lib/systemd/system/apache2.service; enabled; vendor prese>

Active: active (running) since Sun 2022-07-24 04:27:17 UTC; 6s ago

Docs: https://httpd.apache.org/docs/2.4/

Process: 62773 ExecStart=/usr/sbin/apachectl start (code=exited, status=0/S>

Main PID: 62777 (apache2)

Tasks: 6 (limit: 2242)

Memory: 14.3M

CPU: 109ms

CGroup: /system.slice/apache2.service

??62777 /usr/sbin/apache2 -k start

??62778 /usr/sbin/apache2 -k start

??62779 /usr/sbin/apache2 -k start

??62780 /usr/sbin/apache2 -k start

??62781 /usr/sbin/apache2 -k start

??62782 /usr/sbin/apache2 -k start

Jul 24 04:27:17 ubuntu systemd[1]: Starting The Apache HTTP Server...

Una vez que hayas terminado, puedes continuar con el siguiente paso.

Accede a la interfaz de administración de sysPass

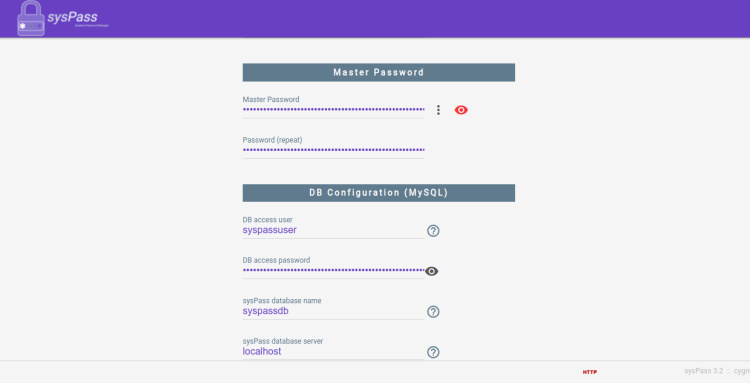

Ahora, abre tu navegador y accede a la interfaz de administración de sysPass utilizando la URL http://syspass.example.com. Se te redirigirá a la siguiente página:

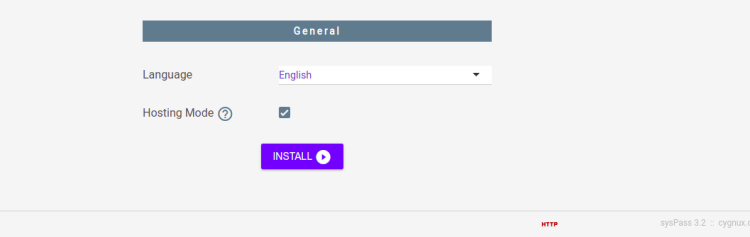

Proporciona tu nombre de usuario administrador, contraseña, contraseña maestra, credenciales de la base de datos, elige tu idioma, modo de alojamiento y haz clic en el botón INSTALAR. Una vez completada la instalación, serás redirigido a la página de inicio de sesión de sysPass.

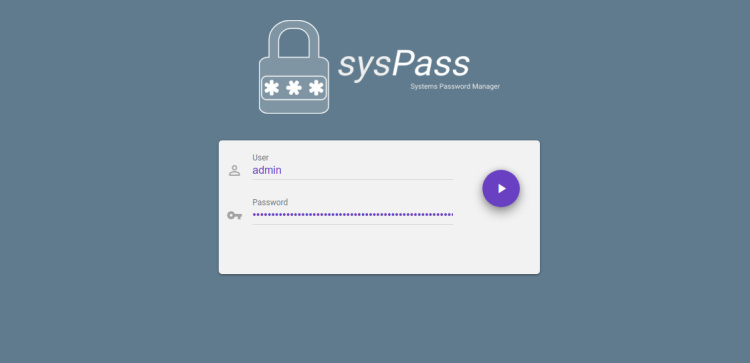

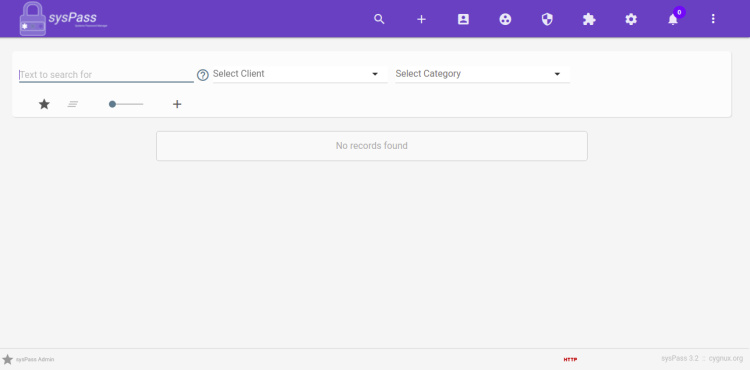

Introduce tu nombre de usuario y contraseña de administrador y pulsa el botón >. Deberías ver el panel de control de sysPass en la siguiente página:

Instalar Let’s Encrypt SSL en sysPass

Siempre es una buena idea proteger tu sitio web con Let’s Encrypt SSL. En primer lugar, tendrás que instalar el cliente Certbot para instalar y gestionar el SSL. Por defecto, el paquete Certbot está incluido en el repositorio por defecto de Ubuntu 22.04, así que puedes instalarlo con el siguiente comando:

apt-get install python3-certbot-apache -y

Una vez instalado Certbot, ejecuta el siguiente comando para proteger tu sitio web con Let’s Encrypt SSL:

certbot --apache -d syspass.example.com

Se te pedirá que proporciones tu correo electrónico y aceptes las condiciones del servicio, como se muestra a continuación:

Saving debug log to /var/log/letsencrypt/letsencrypt.log Plugins selected: Authenticator standalone, Installer None Enter email address (used for urgent renewal and security notices) (Enter 'c' to cancel): [email protected] - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - Please read the Terms of Service at https://letsencrypt.org/documents/LE-SA-v1.2-November-15-2017.pdf. You must agree in order to register with the ACME server at https://acme-v02.api.letsencrypt.org/directory - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - (A)gree/(C)ancel: A - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - Would you be willing to share your email address with the Electronic Frontier Foundation, a founding partner of the Let's Encrypt project and the non-profit organization that develops Certbot? We'd like to send you email about our work encrypting the web, EFF news, campaigns, and ways to support digital freedom. - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - (Y)es/(N)o: Y Plugins selected: Authenticator apache, Installer apache Obtaining a new certificate Performing the following challenges: http-01 challenge for syspass.example.com Enabled Apache rewrite module Waiting for verification... Cleaning up challenges Created an SSL vhost at /etc/apache2/sites-available/syspass-le-ssl.conf Enabled Apache socache_shmcb module Enabled Apache ssl module Deploying Certificate to VirtualHost /etc/apache2/sites-available/syspass-le-ssl.conf Enabling available site: /etc/apache2/sites-available/syspass-le-ssl.conf

A continuación, selecciona si deseas o no redirigir el tráfico HTTP a HTTPS como se muestra a continuación:

Please choose whether or not to redirect HTTP traffic to HTTPS, removing HTTP access. - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - 1: No redirect - Make no further changes to the webserver configuration. 2: Redirect - Make all requests redirect to secure HTTPS access. Choose this for new sites, or if you're confident your site works on HTTPS. You can undo this change by editing your web server's configuration. - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - Select the appropriate number [1-2] then [enter] (press 'c' to cancel): 2

Escribe 2 y pulsa Intro para instalar Let’s Encrypt SSL en tu sitio web:

Enabled Apache rewrite module Redirecting vhost in /etc/apache2/sites-enabled/syspass.conf to ssl vhost in /etc/apache2/sites-available/syspass-le-ssl.conf - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - Congratulations! You have successfully enabled https://syspass.example.com You should test your configuration at: https://www.ssllabs.com/ssltest/analyze.html?d=syspass.example.com - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - IMPORTANT NOTES: - Congratulations! Your certificate and chain have been saved at: /etc/letsencrypt/live/syspass.example.com/fullchain.pem Your key file has been saved at: /etc/letsencrypt/live/syspass.example.com/privkey.pem Your cert will expire on 2022-10-20. To obtain a new or tweaked version of this certificate in the future, simply run certbot again with the "certonly" option. To non-interactively renew *all* of your certificates, run "certbot renew" - If you like Certbot, please consider supporting our work by: Donating to ISRG / Let's Encrypt: https://letsencrypt.org/donate Donating to EFF: https://eff.org/donate-le

Conclusión

Enhorabuena! has instalado correctamente el gestor de contraseñas sysPass con Apache y Let’s Encrypt SSL en Ubuntu 22.04. Ahora puedes explorar el gestor de contraseñas sysPass y empezar a desplegarlo en tu entorno de producción.