Cómo instalar y utilizar el antivirus ClamAV en Debian 12

ClamAV o Clam Anti-Virus es un conjunto de herramientas antivirus y antimalware de código abierto para múltiples sistemas operativos. Admite un demonio multihilo, un escáner de línea de comandos y la actualización automática de la base de datos de firmas. ClamAV está diseñado para escanear archivos rápidamente y también proporciona protección en tiempo real para tu sistema Linux. También escanea archivos comprimidos y archivados, y tiene funciones integradas de extracción de archivos para múltiples formatos, como 7Zip, Tar, ISO, IMG, HFS, XZ, Bzip2 y muchos más.

En este tutorial, aprenderás a instalar ClamAV en un servidor Debian 12. También aprenderás a utilizar ‘freshclam’ para actualizar las firmas de tu base de datos, a utilizar ‘clamscan’ para escanear archivos y directorios en un sistema Linux, y también aprenderás a utilizar ‘clamav-daemon’ para el escaneo automático.

Requisitos previos

Antes de empezar, asegúrate de que tienes lo siguiente

- Un servidor Debian 12

- Un usuario no-woot con privilegios de administrador

Instalación de ClamAV

ClamAV es un conjunto de herramientas antimalware de código abierto con soporte multiplataforma. Está disponible en la mayoría de los repositorios de las distribuciones de Linux. En un sistema Debian, puedes instalar fácilmente ClamAV mediante el gestor de paquetes APT.

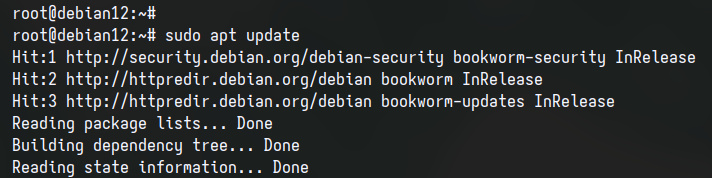

En primer lugar, ejecuta el siguiente comando‘apt‘ para actualizar el índice de paquetes de Debian.

sudo apt update

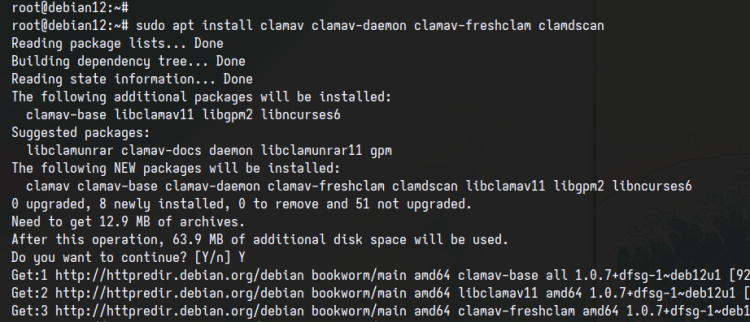

Ahora instala‘clamav‘ y otros paquetes utilizando el comando que aparece a continuación. Introduce‘Y’ para proceder con la instalación.

sudo apt install clamav clamav-daemon clamav-freshclam clamdscan

En este ejemplo, instalarás los siguientes paquetes:

- clamav: Paquete antivirus ClamAV

- clamav-daemon: demonio de escaneo de ClamAV para el escaneo automático

- clamav-freshclam: Utilidad de ClamAV para actualizar las firmas de la base de datos de virus y se utiliza para la integración del servidor de correo

- clamdscan: La interfaz de línea de comandos para‘clamav-daemon‘

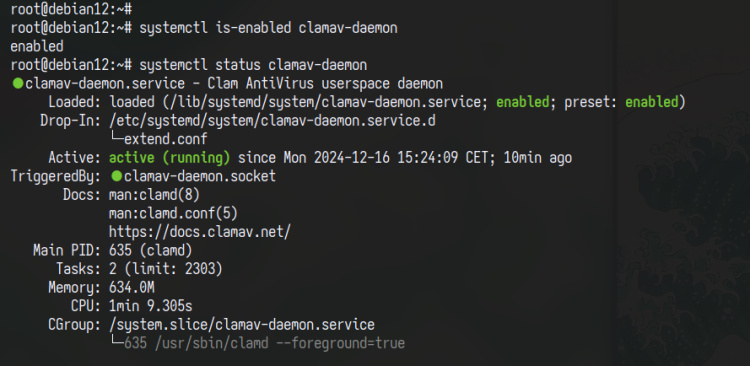

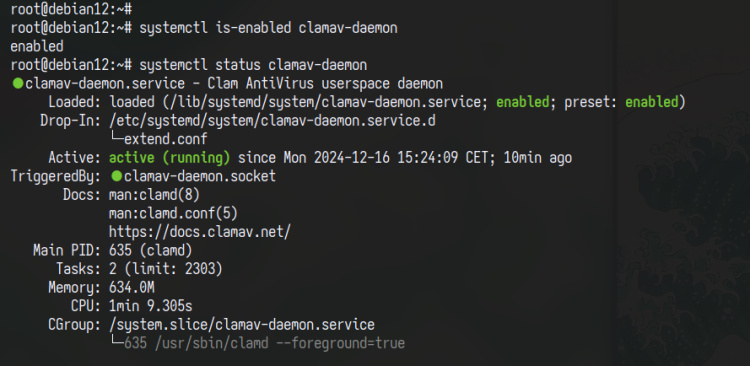

Una vez finalizada la instalación, comprueba el estado del servicio ClamAV con el siguiente comando.

sudo systemctl is-enabled clamav-daemon sudo systemctl status clamav-daemon

Configurar ClamAV

Después de instalar ClamAV, tienes que configurar la réplica y actualizar las bases de datos de firmas, y después iniciar y activar el servicio ‘clamav-freshclam’ para habilitar la actualización automática de las bases de datos de firmas de malware/virus.

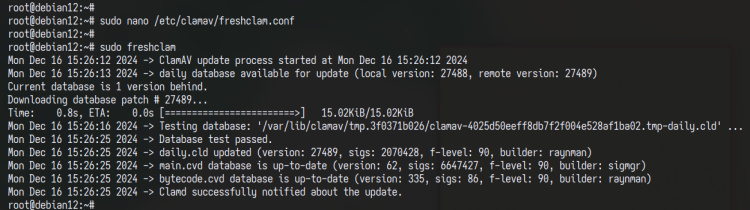

Abre la configuración ‘/etc/clamav/freshclam.conf‘ con el siguiente editor ‘nano’:

sudo nano /etc/clamav/freshclam.conf

Ajusta la configuración de ‘DatabaseMirror’ con tu código de país por defecto. O puedes dejar la configuración por defecto.

DatabaseMirror db.<country code>.clamav.net

Guarda el archivo y sal del editor.

Ahora ejecuta el siguiente comando ‘freshclam’ para actualizar tu base de datos antivirus.

sudo freshclam

Una vez actualizada la base de datos, ejecuta el comando«systemctl» para iniciar y activar el servicio«clamav-freshclam«. El servicio «clamav-freshclam» actualizará automáticamente tu base de datos antivirus.

sudo systemctl enable --now clamav-freshclam

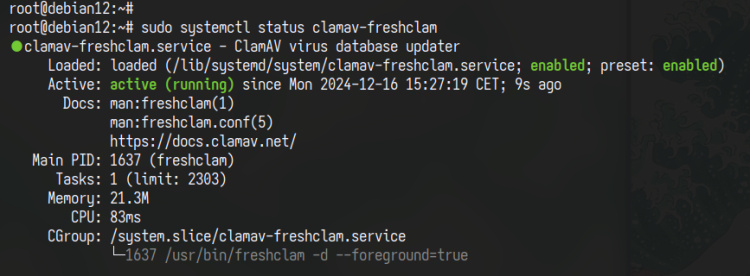

Por último, comprueba el servicio «clamav-freshclam» con el siguiente comando. Verás que el servicio se está ejecutando y está activado.

sudo systemctl status clamav-freshclam

Escanear archivos y directorios con ClamAV

Hasta ahora, has instalado ClamAV y configurado la firma de la base de datos mediante el servicio «clamav-freshclam». En esta sección, aprenderás a escanear archivos y directorios con el comando «clamscan» de ClamAV.

Antes de escanear archivos o directorios, asegúrate de que se está ejecutando el servicio «clamav-daemon». Compruébalo con el siguiente comando.

sudo systemctl status clamav-daemon

Si se está ejecutando, verás una salida como‘active(running)‘.

Para escanear el archivo con ClamAV, ejecuta el comando ‘clamscan’ seguido del nombre del archivo, como se indica a continuación.

clamscan file.docx

En cuanto a escanear un directorio, puedes seguir el nombre del directorio como se indica a continuación.

clamscan /home/

Ahora puedes ejecutar el comando siguiente para omitir cualquier resultado con el estado‘OK‘.

clamscan -o /home/

O puedes mostrar sólo el archivo infectado con la opción ‘-i ‘.

clamscan -i /home/

Ejecuta el comando siguiente para escanear el directorio de forma recursiva e imprimir los archivos infectados.

clamscan -i -r /home

Por último, puedes utilizar la opción ‘- r’ con el parámetro‘–move ‘ para mover los archivos infectados al directorio de destino.

clamscan -i -r --move=/home/$USER/infected /home/

Escaneado automático con el demonio ClamAV

ClamAV proporciona un escaneo automático a través del servicio ‘clamav-daemon’. Ahora aprenderás a configurar el ‘clamav-daemon’ para que escanee automáticamente los directorios de tu sistema, como‘/home‘,‘/etc‘ y ‘/var‘.

Abre la configuración del demonio ClamAV ‘/etc/clamav/clamd.conf’ utilizando el editor ‘nano’.

sudo nano /etc/clamav/clamd.conf

Inserta la configuración que aparece a continuación para configurar el escaneo automático de directorios como ‘/home’, ‘/etc’ y ‘/var’. El ‘ScanOnAccess’ habilitará la protección en tiempo real a través del ‘clamd’ para escanear los archivos cuando se acceda a ellos.

ScanOnAccess yes OnAccessIncludePath /home OnAccessIncludePath /etc OnAccessIncludePath /var

Guarda el archivo y sal del editor cuando hayas terminado.

Ahora ejecuta el siguiente comando«systemctl» para iniciar y activar el servicio «clamav-daemon».

sudo systemctl restart clamav-daemon

Por último, comprueba el estado del servicio«clamav-daemon» para asegurarte de que se está ejecutando.

sudo systemctl status clamav-daemon

A continuación puedes ver que el servicio«clamav-daemon» se está ejecutando, lo que significa que el análisis de ClamAV se ejecutará automáticamente.

Depurar ClamAV

El archivo de registro por defecto de ClamAV se encuentra en el archivo‘/var/log/clamav/clamav.log‘. Puedes comprobar el archivo de registro con el siguiente comando «tail».

tail -f /var/log/clamav/clamav.log

Ahora ejecuta el comando«tail» que aparece a continuación para comprobar el archivo de registro del servicio«freshclam» que actualizará automáticamente tu base de datos antivirus.

tail -f /var/log/clamav/freshclam.log

También puedes controlar el estado del servicio ClamAV mediante el comando«clamdtop«.

clamdtop

Conclusión

¡Enhorabuena! Has completado la instalación de ClamAV en el servidor Debian 12. También has configurado el «DatabaseMirror» para las firmas de ClamAV y has aprendido a utilizar el comando «freshclam» para actualizar las firmas de la base de datos desde la línea de comandos. A continuación, has aprendido a escanear archivos y directorios con ClamAV mediante el comando «clamscan». Por último, has configurado un escaneo automático en busca de virus y malware con ClamAV a través del ‘clamav-daemon’ y has aprendido a comprobar los registros y procesos de ClamAV.